Uma perspectiva do mercado sobre segurança em impressão

As consequências financeiras, legais e de reputação de longo alcance de uma perda de dados, põe em evidência que a segurança da informação é um assunto imperativo. Salvaguardar os volumes crescentes de valiosos dados corporativos contra acessos não autorizados é essencial para manter as operações de negócios e aderir a crescentes e enérgicos requisitos de comprimento em privacidade de dados.

Para muitas empresas, a superfície das áreas que podem receber ataques cibernéticos está aumentando à medida que proliferam os pontos conectados à Internet das Coisas (IoT por suas siglas em inglês). Estes incluem tanto dispositivos anteriores como a nova geração de impressoras inteligentes e multifunção (MFP). Em consequência, as empresas devem abordar de forma proativa a segurança em impressão, já que estes dispositivos para imprimir podem

proporcionar uma porta aberta a redes corporativas. Tomando medidas para analisar as potenciais vulnerabilidades dos ambientes de impressão, as empresas podem mitigar os riscos, sem comprometer a produtividade.

Este informe realizado pela consultoria Quocirca, analisa os riscos de imprimir sem segurança e recomenda as melhores práticas para integrar a impressão em uma estratégia geral de segurança da informação. Também destaca algumas das ofertas chave de manufaturadores de impressão e vendedores independentes de software (ISV por suas siglas em inglês) no mercado.

A ameaça em segurança pela evolução IoT

Outubro de 2016 viu um dos piores ataques na história de denegação de serviço distribuído (DDoS), quando uma greve em Dyn, provedor de DNS, desconectou da Internet uma parte importante da infraestrutura DNS (incluindo Amazon, Twitter, Spotify, Netflix e Reddit). Este

ataque é representativo da crescente complexidade da ameaça de segurança de dados e o número crescente de infrações de alto perfil que afetam a centenas de milhões de usuários em todo o mundo. Sua natureza também sinaliza a forma evolutiva da ameaça: os atacantes se dirigem ao rápido crescimento de dispositivos conectados em rede, conhecido como Internet das Coisas (IoT).

O número de dispositivos de IoT (pensem em máquinas registradoras, termostatos, câmaras de vídeo e impressoras em rede) se estima alcançarão um valor aproximado 20 e 50 bilhões em 2020. Estes dispositivos são inteligentes e estão conectados, mas também são vulneráveis. Os dispositivos IoT podem se gerir de forma remota e são capazes de gerar, armazenar e recuperar uma enormidade de dados assim também como iniciar solicitações de serviço ou manutenção. Para hackers e malwares que buscam um caminho dentro de uma rede corporativa, implementações loT sem garantia proporcionam o ponto de entrada perfeito.

Os dispositivos loT já são utilizados para criar grandes botnets-redes de dispositivos infectados com malwares que se auto propagam – assim como ataques DDos incapacitantes. A famosa greve de Dyn aproveitou a botnet Mirai, e envolveu uma rede de dispositivos hardware incluindo vídeo câmaras CCTV e gravadores digitais de vídeo.

O verdadeiro impacto de uma violação de dados

As consequências de qualquer dispositivo em rede que se vê comprometido são de amplo alcance, seja o resultado de inatividade ou perda de dados. Uma violação de dados pode deixar a uma empresa aberta a enormes multas e sanções legais e prejudicar sua reputação e a

confiança do cliente. Segundo PwC (PriceWaterhouseCoopers), no Reino Unido 90% das grandes organizações e 74% de pequenas informaram ter sofrido uma violação de dados no ano de 2015, enquanto que um estudo em 2016 de Ponemon Institute revela que o custo total médio de uma infração é de 3 milhões de dólares, quando o custo médio por roubo registrou 158 milhões de dólares.

Em Europa, as sanções por uma infração de dados serão ainda maiores quando a nova Regulação Geral de Proteção de Dados (GDPR por suas siglas em inglês) entre em vigor em 2018. As empresas que manipulam dados de cidadãos da União Europeia terão novas obrigações em várias áreas (incluindo consentimento em tema de dados, anonimato de dados e notificação de infracção), que requerem uma importante reforma operativa. Os reguladores serão autorizados para emitir sanções equivalentes a 10 milhões de euros ou 2% do investimento bruto global da empresa, o seja o maior dos dois, por descumprimentos. O Reino Unido deverá cumprir com a GDPR, sejam quais forem as condições acordadas de sua saída da União Europeia, já que os países membros seguirão sendo parceiros comerciais chaves.

Portanto, a implementação de estratégias para assegurar que os dados em terminais estejam protegidos contra roubos, perdas, intrusões digitais ou “olhos indiscretos”, é fundamental para qualquer organização.

Protegendo o link mais fraco: a impressora multifunção (MFP)

Com sua conectividade avançada e capacidade para armazenar grandes volumes de dados, a impressora multifunção (MFP) tem sido sempre um “link fraco” na infraestrutura IT (com as que as empresas já não podem permitir se ser complacentes).

A MFP tem trazido uma crescente vantagem e produtividade melhorada ao ambiente de escritório. Um dispositivo elegante e sofisticado que funciona com seu próprio software e serviços, tem evoluído para converter-se em um centro integral de processamento de documentos capaz de manipular impressão, cópia, fax, escaneamento e correio eletrônico. No entanto, sua capacidade para controlar o uso e recopilar dados, assim como sua conectividade em rede só aumenta o potencial para a exploração dos hackers.

Com as MFP muitas vezes situadas em lugares de fácil acesso, se os controles adequados não estão em seu devido lugar, é muito fácil que usuários não autorizados tenham em suas mãos informação confidencial ou sensível deixada em bandejas de saída, já seja intencionalmente ou por acidente. Em uma recente entrevista de Quocirca, 61% de grandes empresas admitiu ter sofrido ao menos uma violação de dados através de impressão insegura.

É importante fechar esta brecha de segurança. As organizações necessitam adotar medidas para incluir efetiva segurança em impressão como parte de sua estratégia geral em segurança de informação. Isto deve conter uma avaliação completa de riscos de segurança associados com a infraestrutura existente de impressão em nível de hardware, usuário e documento, a implementação da tecnologia e o compromisso do usuário.

Alcance e definições

Este documento examina os desafios da segurança de operar uma infraestrutura de impressão sem administrar e insegura. Se baseia em investigações feitas por Quocirca entre 200 empresas com mais de 1.000 empregados no Reino Unido, França, Alemanha e Estados Unidos em abril de 2016. Junto à investigação principal, fornecedores chave no mercado participaram para aportar detalhes de suas ofertas de segurança.

O mercado de segurança em impressão se caracteriza em termos gerais como segue:

-Fornecedores de hardware. Todos os fornecedores principais, incluindo Canon, HP, Kyocera, Konica Minolta, Lexmark, Samsung, Sharp, Ricoh e Toshiba, oferecem carteiras integrais que incluem características de segurança de hardware incorporadas, software de controle de acesso e pull-printing fornecido por terceiros. Alguns vendedores também oferecem serviços de avaliação de segurança já seja em forma independente ou como parte de sua oferta MPS.

-ISV (Vendedores de Software Independentes) de terceiros. Uma gama de ofertas de soluções de impressão segura de ISV, incluindo Nuance, NT-Ware (parte de Canon), Pcounter, Pharos, Print Audit Ringdale, SafeCom e E Soft.

-Prevenção de perda de dados. Ainda que os fornecedores neste espaço não estão operando estritamente no mercado de segurança em impressão, Quocirca considera que as capacidades que oferecem para impressão de documentos baseada em análises de conteúdo oferecem um maior nível de segurança.

Os seguintes vendedores participaram neste estudo:

-Fabricantes de hardware: HP, Konica Minolta, Lexmark, Ricoh e Xerox.

-ISV de terceiros: Nuance, Ringdale, NT-Ware, E Soft.

A cada fornecedor foi solicitado completar um informe escrito detalhando sua estratégia, capacidades e referências de clientes para registrar dados chave e cifras.

As seguintes definições são usadas à través do desenvolvimento deste informe:

-MFP: uma MFP (impressora multifunção ou às vezes produto ou periférico), multifuncional, tudo em um (AIO) ou dispositivo multifunção (MFD), combina funcionalidade de impressão, cópia, escaneamento e fax. As MFP oferecem avançadas características como escaneamento a correio eletrônico, escaneio a destinos na rede, e muitas vezes se baseia em uma plataforma de software integrado. Isto permite aos desenvolvedores de software criar soluções integradas para os dispositivos MFP.

-Pull printing: funcionalidade pull printing permite liberar um documento somente autenticado pelo usuário mediante métodos tais como proximidade/ magnéticos/ tarjetas inteligentes de reconhecimento biométrico. Os usuários enviam trabalhos a filas de pull printing específicas e os trabalhos são trasladados da fila de pull printing à pull printing dedicada. Requerer a presença do usuário na impressora para colher trabalhos de impressão reduz perdas de impressão sem impor limites contáveis.

-Serviços de Gestão de Impressão (MPS): Se trata da terceirização da infraestrutura de impressão através de um processo de avaliação, otimização e gestão continua. MPS vêm em muitas formas, desde pacotes de nível de entrada que engloba hardware, serviço e insumos baseados em um contrato de custo por página até contratos mais sofisticados de empresas que incluem fluxo de trabalho de documento, mudança e gestão continua, baseado em estritos acordos de nível de serviço.

Vulnerabilidade em segurança de impressão

Apesar do movimento às comunicações digitais, muitas empresas todavia dependem da impressão para apoiar os processos chaves do negócio. As MFP prevalecem através de empresas de todos os tamanhos e como tais são um ponto final na rede que devem ser asseguradas. Incluso detrás de um firewall, uma MFP pode ser uma porta de entrada à rede conduzindo a um possível compromisso de dados da empresa ou do cliente.

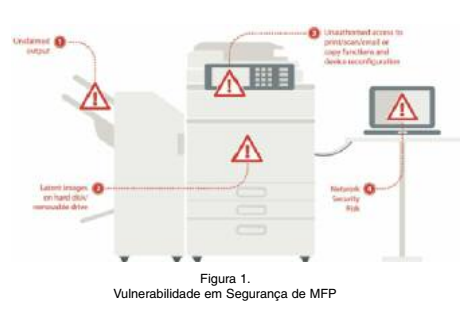

Os riscos potenciais estão ilustrados na Figura 1. Estes incluem:

1- Impressões sem reclamar. Informação confidencial ou sensível pode ser coletada inadvertida ou intencionalmente por um destinatário não autorizado.

2- Imagens latentes no disco rígido. Todos os documentos sejam já impressos, copiados, escaneados, faxeados ou armazenados, são processados no disco rígido. Isto pode presentar um risco não somente se o dispositivo é hackeado, se não também ao estar caducado quando se poderiam recuperar os dados do disco rígido.

3- Acesso não autorizado às funções MFP. Se as configurações e controles da MFP não são seguras, é possível modificar e rei-dirigir trabalhos de impressão, abrir cópias guardadas de documentos ou resetar a impressora a seus valores predeterminados de fábrica. Os hackers potenciais também poderiam atacar dispositivos de impressão para interceptar ou descarregar cópias de documentos escaneados, correios eletrônicos e as credenciais de acesso de usuário

4- Riscos de segurança de rede. Trabalhos enviados à MFP para a impressão em geral estão desprotegidos na fila do servidor. Nesta etapa, a fila de impressão se pode pausar, copiar os arquivos e reiniciar a fila. no pior dos casos, um usuário desde o exterior pode obter informação confidencial, ou colocar o malware no dispositivo. As portas de rede abertas também apresentam um risco de segurança que permite hackear a MFP de forma remota via uma conexão à internet. Portanto as impressoras podem ser principais objetivos de ataques de denegação de serviço (DoS). Além disso, se os dados transmitidos a uma impressora estão sem criptografia, os hackers são potencialmente capazes de acessar esta informação.

As empresas devem salvar a distância de segurança.

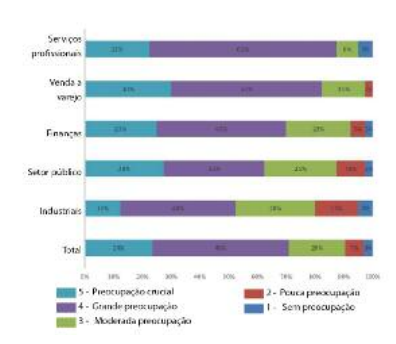

Hoje, a maioria das organizações reconhecem o risco de operar uma infraestrutura de impressão insegura. Em geral, 72% indicou que é uma preocupação importante, com os serviços profissionais informando o mais alto nível de preocupação (88%) em comparação com o setor industrial (53%) (Figura 2).

Figura 2. Quão preocupada está sua organização sobre a violação de dados, onde a informação confidencial ou sensível está comprometida através de práticas inseguras de impressão dentro de sua organização?

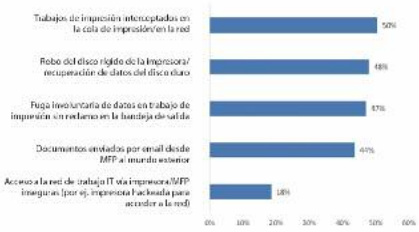

Ainda que a maioria está preocupada através de todos os elementos de impressão, o acesso à rede via MFP insegura foi a principal preocupação para 67% dos entrevistados (Figura 3). Isto reforça a crescente conscientização sobre impressoras e multifuncionais como dispositivos conectados à rede e a associada vulnerabilidade de segurança que isto representa à rede.

Os setores públicos e industriais são os menos preocupados sobre as MFP por ser um ponto de entrada à rede (60%), enquanto que no setor de vendas ao varejo e serviços professionais estão mais preocupados (73%).

O setor varejista também mostra um alto nível de preocupação ao redor de documentos com acesso por parte de usuários não autorizados e 80% citou a falta de pistas de auditoria sobre o uso como uma preocupação principal. Organizações de venda ao varejo na maioria operam um segmento de impressão díspar e distribuído. Isto pode tornar mais difícil de proteger e garantir, desde uma tecnologia e a perspectiva de acesso do usuário.

Figura 3. Quanta preocupação significa cada uma das seguintes ameaças à impressão segura em sua organização? (Muito ou extremadamente preocupados)

O predomínio de uma perda de dados de impressão

A perda de dados através da impressão é frequente, incluso entre as organizações que operam um serviço gerido de impressão. Cerca de 61% informou ao menos uma perda de dados o ano passado, 51% em organizações com mais de 3.000 empregados e 68% em organizações de entre 1.000 a 3.000 empregados. Para aquelas organizações que não utilizam um MPS, é provável que a proporção de violações seja ainda maior (Figura 4). De fato, em muitos casos, as organizações podem não ser conscientes de todos os incidentes de perda de dados, o que significa que a perda potencial de dados poderia ser ainda maior que o que é informado.

Figura 4. Perda de dados em organizações segundo seu tamanho (usando MPS)

As organizações que operam com um modelo centralizado baseado em MFP compartilhado, têm menos probabilidades de ter experimentado perda de dados: 38% não indicou perdas de dados em comparação com 18% das que operam um modelo distribuído de impressoras de grupo de trabalho (Figura 5).

Figura 5. Perda de dados segundo o modelo de infraestrutura de impressão

Enquanto que 67% dos que operam uma frota de múltiplos fornecedores informou pelo menos uma perda de dados, isto caiu a 41% para os que estavam operando uma frota padronizada (Figura 6). Um segmento padronizado sempre vai ser mais fácil de controlar dado que funcionalidade de segurança e ferramentas podem ser aplicadas consistentemente a todos os equipamentos. E normalmente, estas organizações continuarão com seus compromissos MPS e terão se beneficiado pelas avaliações de segurança. Isto reflete os benefícios (desde a perspectiva da gestão IT e do usuário) de um enfoque consistente à segurança que é possível através do uso de uma única marca de hardware.

Não obstante em muitas organizações, é típico encontrar um conjunto de dispositivos de diferentes fornecedores que a sua vez requerem diferentes ferramentas e plataformas de software. Ainda que a melhor classe de ferramenta pode ser usada através de uma frota mista para habilitar a impressão segura (como o pull printing), segue sendo um desafio a proteção das vulnerabilidades dos dispositivos mais velhos ou herdados que podem estar mais expostos que dispositivos mais novos com características incorporadas de segurança contra as ameaças atuais.

Figura 6. Perda de dados segundo o tipo de frota

Então, qual é a natureza da perda de dados desde uma perspectiva de impressão?

Apesar que o acesso à rede foi uma preocupação primordial entre a maioria dos entrevistados, estas preocupações poderiam não ter fundamento. Somente 18% informou que uma MFP insegura tinha conduzido a um acesso não autorizado à rede. No entanto, quase a metade informou que os fatores foram a irrupção na rede, o roubo de disco rígido e o acesso não autorizado de impressões não reclamadas (Figura 7).

Figura 7. Razões para perda de dados

Fechar os espaços em segurança de impressão requer claramente de uma série de medidas. A maioria dos fabricantes oferece uma combinação de características de elementos de segurança integrados, tanto para hardware como para as ferramentas de software próprias ou de terceiros. A seguinte seção destaca as melhores práticas sugeridas, que dependem das necessidades dos negócios e destaca as ofertas dos principais fabricantes e ISV na indústria.

Não todas as avaliações de segurança são iguais

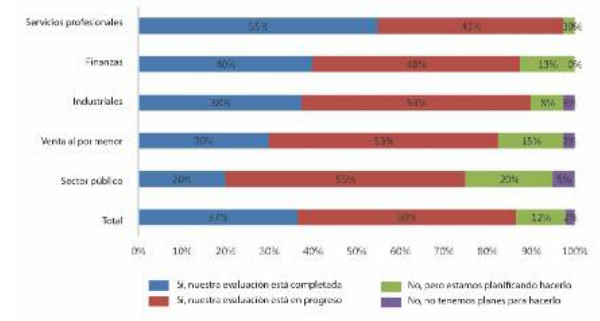

Depois de custos, a segurança é o segundo condutor importante para a adoção de um serviço de gestão de impressão, indicado por 81% dos entrevistados na recente sondagem de MPS de Quocirca. Portanto muitos estão tomando as avaliações de segurança como parte de seu processo MPS. Entre as organizações que usam MPS, a maioria tem iniciado ou completado uma avaliação de segurança de sua infraestrutura de impressão (Figura 8). Isto é mais frequente no setor de serviços profissionais, onde mais da metade (55%) das organizações informou que completaram uma avaliação de segurança em comparação com apenas 20% dos entrevistados do setor público.

Figura 8. Adoção de serviços de avaliação de segurança

As estimações de segurança devem tomar a avaliação através do dispositivo, os dados e o documento. As empresas devem assegurar se que o nível de avaliação de segurança coincida com suas necessidades específicas de segurança e ser conduzido tanto em impressão como em experiência em segurança IT.

Na atualidade, as avaliações de segurança muitas vezes se oferecem como uma extensão opcional a avaliações tradicionais de documentos. No entanto, Quocirca crê que estes devem se converter em uma parte padrão do processo de avaliação e os fornecedores MPS devem desenvolver métricas de segurança KPI (Indicadores chaves do desempenho) para assegurar a efetividade dos controles de segurança. Em última instancia, isto requer uma avaliação de segurança completa e diligente, que normalmente pode tomar vários dias para completar dependendo do tamanho da infraestrutura. No entanto, este tempo é bem investido se identificam as brechas ou falhas em segurança de impressão. Em última instancia, como com qualquer medida de segurança, a melhor defensa é um bom ataque.

As melhores práticas de segurança em impressão

Dado os múltiplos pontos de vulnerabilidade na infraestrutura de impressão, as empresas devem empregar uma abordagem por camadas para a segurança em impressão. Isto requer a combinação de ativar funções de segurança de hardware integrada, aplicação de ferramentas de software tais como pull printing e educar aos usuários sobre as práticas de impressão segura e responsável.

Quocirca recomenda tomar as seguintes medidas:

1- Assegurar que os dispositivos de impressão sejam parte de uma estratégia geral de segurança da informação. As impressoras já não são mudos periféricos e devem integrarse com as políticas de segurança e procedimentos da organização.

2- Adotar uma política de segurança para a frota completa de impressoras. Em última instancia, em caso de uma violação de dados, uma organização deve ser capaz de demostrar que tem tomado medidas para proteger todos os dispositivos trabalhando em rede. Somente se necessita um desonesto ou um dispositivo inseguro para romper as defesas de uma organização. Muitas organizações oferecem uma variedade de dispositivos em todas partes. Uma organização deve estar em condições de monitorar, administrar e informar sobre toda a frota, sem importar idade, marca ou modelo.

3- Acesso seguro à rede. Como os outros dispositivos em rede, as MFP requerem controles que limitam o acesso à rede, administrar o uso de protocolos em rede e portas da rede e evitar possíveis vírus e malwares. Os dados transmitidos devem ser encriptados.

4- Assegurar o dispositivo. Ativar o encriptamento do disco rígido e funcionalidade de sobrescrita de dados. O encriptamento do disco rígido adiciona uma capa adicional de segurança, protegendo os dados armazenados já seja ativamente em uso pelo dispositivo, inativo em um dispositivo e/ou utilizado pelo dispositivo em um trabalho anterior. Para evitar o risco de dados sendo recuperados quando a MFP é trasladada ou eliminados, deveriam empregar-se kits de sobrescrita de dados para eliminar todos os dados de escaneio, impressão, cópia e fax armazenados no drive do disco rígido.

5- Um acesso seguro. Implementar autenticação do usuário para eliminar o risco de impressão sem reclamar deixadas na bandeja da impressora. A autenticação do usuário, também conhecida como “pull printing”, assegura que os documentos são enviados somente ao recipiente autorizado. Se requer a autenticação através de dados biométricos ou tarjetas inteligentes antes de permitir o acesso à impressora e pode ativar-se através de uma ampla frota de dispositivos da empresa, uma impressora especificada ou uma autenticação externa do servidor, como Microsoft’s Active Directory.

6- Assegure o documento. Além do acesso e os controles do dispositivo, as capacidades de gestão de direitos digitais podem além de apagar a cópia não autorizado ou a transmissão de informação sensível ou confidencial. Isto pode se conseguir ativando funções tais como marcas de água seguras, assinaturas digitais ou encriptamento PDF. A marca de água segura incorpora texto definido pelo usuário somente visível quando se copia um documento; aos arquivos PDF cifrados somente podem acessar os usuários com senhas corretas; e as assinaturas digitais ajudam a verificar a origem do PDF e autenticidade. Alguns dispositivos também têm melhorado características para detectar o tipo de documento ou ainda o conteúdo e determinar se o usuário possui permissão para imprimir.

7- Monitoramento e gestão em curso. Para assegurar o cumprimento e rastrear acessos não autorizados, as organizações necessitam uma forma centralizada e flexível para controlar o uso através de todos os dispositivos de impressão. Portanto, as ferramentas de auditoria devem ser capazes de rastrear o uso do documento a nível usuário. Isto pode se conseguir já seja mediante dados de registro de auditoria MFP ou ferramentas de terceiros, que proporcionam um completo rastro de auditoria que registra a identidade de cada usuário, o tempo de uso e detalhes das funções específicas que se realizaram. As empresas que operam uma frota diversa de marcas mescladas devem considerar ferramentas de vendedores terceiros para proporcionar estas capacidades. Além disso, como as ameaças de segurança evoluem constantemente, o monitoramento continuo é essencial para estabelecer o governo em curso da infraestrutura de impressão.

8- Buscar assessoria qualificada. Os fabricantes e fornecedores de MPS continuam desenvolvendo e melhorando suas ofertas de segurança. Tome vantagem dos serviços de avaliação em segurança, que analisam potenciais vulnerabilidades na infraestrutura de impressão.Tenha em conta que não todas as avaliações são iguais. Assegure-se que o fornecedor de avaliação mostre suas credenciais para analisar plenamente os riscos de segurança através de dispositivos, dados e usuários. Também há uma gama de certificações de segurança que são publicadas por entidades, como o Instituto Nacional de Padrões e Tecnologia nos Estados Unidos.

Perspectivas futuras

O continuo alto nível das violações de dados relacionados com a impressão, mostra que as empresas necessitam fazer mais para proteger seus dispositivos, rede e dados. Uma estratégia de segurança da informação de uma organização somente pode ser tão forte como seu link mais frágil. O panorama crescente de ameaça em segurança IoT significa que o desafio de segurança em impressão vai mais adiante da proteção da página impressa. Assim como os dispositivos IoT, as MFP inteligentes são susceptíveis à crescente ameaça de ataques DdoS, proporcionando além disso uma porta aberta à rede corporativa.

Os fabricantes devem integrar segurança na arquitetura e as interfaces de seus produtos, para proteger a duração dos dispositivos, desde seu início até o retiro de uso. Isto significa realizar futuras provas aos dispositivos à medida que crescem em potência, armazenam mais dados e aumentam a funcionalidade. As MFP deveriam ter a capacidade de executar automaticamente atualizações de segurança, validar novo software e bloquear características quando seja conveniente.

Os dispositivos deverão ter a inteligência para identificar um evento de segurança e comunicar tais acontecimentos e corrigir segundo corresponda. Isto significa que a funcionalidade da gestão de impressão deve estar integrada com ferramentas de gestão de segurança IT mais amplas, para proporcionar notificações de advertência remotas por erros ou atividade não-usual.

Em definitiva, a segurança em impressão exige um enfoque integral que inclui educação, políticas e tecnologia. no seg-

mento atual impulsor de cumprimentos, onde o custo de uma simples violação de dados pode custar milhões, as organizações devem adotar proativamente este desafio. Utilizando o nível de segurança adequado para suas necessidades de negócios, uma organização pode se assegurar que seus ativos mais valiosos, os dados corporativos e de clientes, estejam protegidos.

Sobre Quocirca

Quocirca é uma empresa de investigação e análise, especializada no impacto nos negócios de tecnologias da informação e comunicações (ITC). Com língua nativa, com alcance em todo o mundo, Quocirca proporciona conhecimentos profundos nas opiniões de compradores e influentes nas organizações grandes, médias e pequenas. Sua equipe de analistas se compõe de profissionais do mundo real com experiência de primeira mão de ITC, que continuamente investiga e monitora a indústria e seu uso real nos mercados. Os clientes de Quocirca incluem Oracle, Microsoft, IBM, O2, T-Mobile, HP, Xerox, EMC, Symantec e Cisco, junto com outros grandes e médios fornecedores de serviços e outras firmas especializadas.

Para mais informação, visite www.quocirca.com

Fonte: Blog do Reciclador.

Deixe um comentário